Розробники Chrome планують активувати підтримку розміщення верифікованих копій web-сторінок на інших сайтах

У Chrome планують включити механізм Signed HTTP Exchanges (SXG)

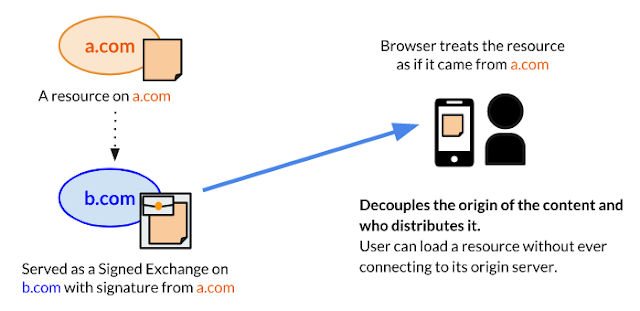

Розробники Chrome планують активувати підтримку механізму Signed HTTP Exchanges (SXG) для організації розміщення верифікованих копій web-сторінок на інших сайтах, що виглядають для користувача як вихідні сторінки. За допомогою SXG власник одного сайту за допомогою цифрового підпису може авторизувати розміщення певних сторінок на іншому сайті. У разі звернення до цих сторінок на другому сайті, браузер буде показувати користувачеві URL вихідного сайту, не дивлячись на те, що сторінка завантажена з іншого хоста.

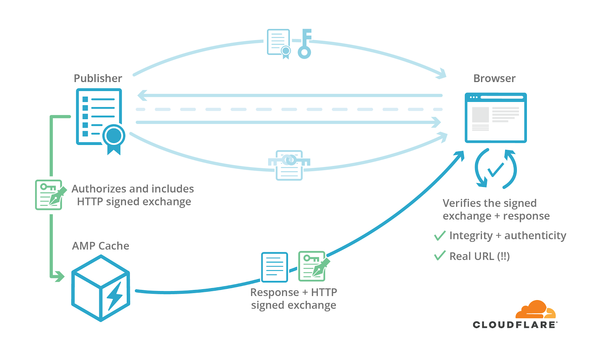

Компанія Google розвиває SGX у контексті виключення можливих MITM-атак на сторінки, поширювані за допомогою технології AMP (Accelerated Mobile Pages). AMP є системою кешування для віддачі сторінок користувачеві не напряму, а через інфраструктуру Google. SGX дозволить на рівні цифрових підписів гарантувати відповідність прокешірованної та вихідної сторінок, а також вирішує проблему з відображенням у адресному рядку іншого домену (зараз показується https://cdn.ampproject.org/c/s/example.com), що викликає розгубленість у користувачів.

Крім AMP технологія SXG може бути використана для поширення web-додатків у формі пакетів (Web Packaging) у режимі "peer-to-peer", що дозволяє ділитися додатками через сторонні майданчики без необхідності постійного перебування джерела online, але гарантуючи незмінність, цілісність та авторство вмісту. Технологія також дозволяє організувати роботу мереж доставки контенту (CDN) без отримання контролю поза SSL-сертифікатом сайту (у тестовому режимі підтримка SXG вже реалізована в Cloudflare CDN). У даний час реалізація SXG вже додана у Chrome 71, але поки не доступна та обмежена тестами у режимі "Origin Trial".

За темою: Google представила нову технологію під назвою «портали»

За допомогою SXG автор контенту може сформувати цифровий підпис за допомогою свого закритого ключа (використовується штатний ключ від TLS-сертифіката з активним розширенням CanSignHttpExchanges). Цифровий підпис авторизує одну операцію, що охоплює тільки один конкретний запит та контент, що віддають у відповідь на нього. Подібні цифрові підписи необхідно сформувати для всіх сторінок, які дозволено розповсюджувати через сторонні web-сервери. При відкритті подібних сторінок користувачем браузер перевіряє коректність цифрового підпису за наданим вихідним сайтом відкритого ключа та якщо цілісність підтверджена показує у адресному рядку вихідний URL.

Розробники Safari та Firefox поки не мають наміру додавати SXG у свої браузери, більш того Mozilla вважає дану технологію шкідливою та руйнівною моделлю забезпечення безпеки. На думку Mozilla обробка сторінок через інфраструктуру третіх осіб створює додаткові загрози приватності, так як користувач взаємодіє з зовсім іншим сервером, але обробка інформації проводиться як ніби він звертається до оригінального ресурсу.

На думку розробників Chrome дані побоювання не виправдані, так як користувач вочевидь повинен перейти за посиланням на інший сайт і загрози витоку відомостей про користувача не вище ніж при використанні транзитного пробросу через третій сайт за допомогою відповіді з 302 кодом редиректу. Різниця лише в тому, що при SXG сторінка буде віддана відразу, а при 302-редиректі, її віддасть вихідний сайт, але і там, і там потрібен перехід по зовнішньому посиланню, третя особа обробить запит і в адресному рядку відобразиться вихідний сайт.

Джерело: opennet.ru

Коментарі

Дописати коментар